8Base 勒索病毒组织的双重勒索攻击激增

关键要点

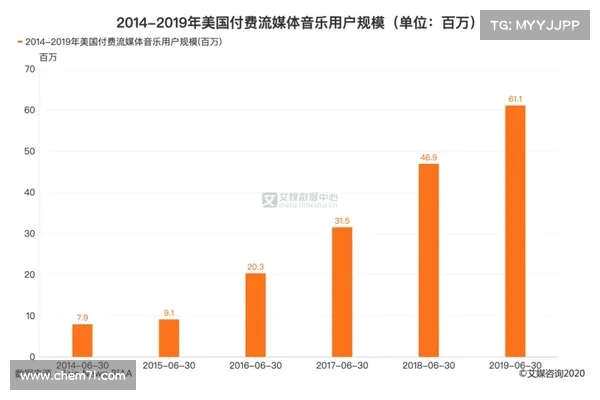

8Base 勒索病毒团伙从 2023 年 6 月开始加大了对全球组织的双重勒索攻击,这一行为相较于自 2022 年 3 月以来的 stagnation 有显著变化。受害组织人数快速增加,6 月份已统计到 35 名受害者,而 3 月至 5 月期间不过十个。攻击方式包括使用 SmokeLoader 载入定制的 Phobos v291 勒索病毒变种,与 Dharma 勒索病毒团伙的代码相似。8Base 的恶意软件载荷域名与 SystemBC 代理恶意软件有关联,该团伙自称为“诚实简单的渗透测试者”,并被怀疑可能是 RansomHouse 勒索病毒操作 的再品牌。根据 BleepingComputer,全球许多组织近期遭遇了来自 8Base 勒索病毒组织的双重勒索攻击。这一攻击行为自 2022 年 3 月以来在相对停滞后的情况下,自本月以来真正加速。尽管在此之前,从 3 月到 5 月仅有不到 10 个组织被该团伙列为目标,但 VMware 的报告显示,目前已经有 35 名受害者。

8Base 的攻击方式包括使用 SmokeLoader 加载定制的 Phobos v291 勒索病毒变种,这种变种与 Dharma 勒索病毒团伙的代码相似。此外,研究发现该组织的恶意软件载荷域名与 SystemBC 代理恶意软件有关联。8Base 自称为“诚实简单的渗透测试者”,但由于其赎金笔记和泄露网站内容与 RansomHouse 勒索病毒团伙存在相似之处,因此有学者提出怀疑,认为其可能是 RansomHouse 的再品牌操作,或者可能在模仿这一新生的勒索病毒团伙。

需要注意的是,网络安全状况变化迅速,组织需保持警惕。有关 ransomware 的更多信息和保护措施,请访问 Cybersecurity amp Infrastructure Security Agency (CISA)

海外npv加速器下载

海外npv加速器下载